在Android生态中,Xposed框架以其独特的“无侵入式”修改能力,成为开发者与高阶用户手中的利器。它无需修改APK源码即可动态调整系统行为,为设备自定义和功能扩展开辟了新维度。本文将从资源获取、安装配置到安全实践,全方位解析Xposed框架的应用逻辑,助你高效驾驭这一工具。

一、Xposed框架的核心特点与价值

Xposed框架的核心在于其动态Hook技术,通过拦截Android系统的Java方法调用,实现功能增强或行为修改。与传统的反编译再打包方式相比,Xposed具备以下优势:

1. 无侵入性:无需修改APK源码,模块化设计降低系统破坏风险。

2. 动态生效:修改即时生效,无需频繁重启设备。

3. 模块生态丰富:从界面美化到隐私保护,覆盖上千种功能模块。

4. 开发者友好:提供API支持自定义模块开发,适合逆向工程与安全研究。

适用场景:

普通用户:自定义系统主题、优化电池管理、拦截广告等。

开发者:调试应用、分析恶意软件、绕过SSL证书校验。

二、资源获取与版本适配指南

1. 官方资源获取

Xposed Installer:官方管理工具,需从可信渠道下载(如XDA论坛或官方仓库)。

框架安装包:根据设备CPU架构(ARM/ARM64/x86)和Android版本选择对应ZIP包。

2. 版本适配策略

| Android版本 | 推荐框架 | 兼容性说明 |

|-|-||

| 4.0-7.1 | 官方Xposed | 需Root权限,通过Recovery刷入ZIP包 |

| 8.0-9.0 | EdXposed | 基于Magisk模块化安装,支持ART运行时 |

| 10及以上 | 太极·阳 | 无需Root,通过虚拟环境运行模块 |

避坑提示:

避免使用非官方修改版,防止签名冲突导致系统崩溃。

MIUI等定制系统需确认模块兼容性,部分功能可能受限。

三、安装与配置全流程解析

1. 基础环境准备

Root权限:通过Magisk或SuperSU获取,确保设备Bootloader已解锁。

备份数据:建议使用TWRP备份系统分区,防止刷机失败导致数据丢失。

2. 框架安装步骤(以Android 8.0为例)

1. 安装Magisk:通过Recovery刷入Magisk ZIP包,激活系统级权限。

2. 部署EdXposed:在Magisk模块库中搜索Riru Core与EdXposed,依次安装并重启。

3. 验证激活:打开EdXposed Manager,检查框架状态显示“已激活”。

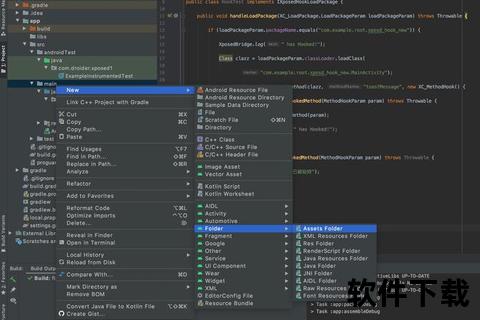

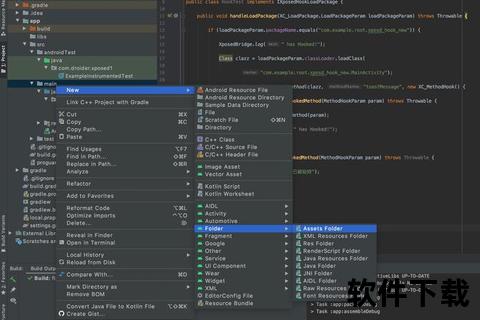

3. 模块管理与应用

模块下载:通过Xposed Installer内置仓库或第三方平台(如XDA)获取模块APK。

激活与调试:

在“模块”界面勾选目标模块,重启生效。

使用Xposed Log查看运行日志,排查冲突问题。

热门模块推荐:

GravityBox:深度定制系统UI与交互。

XPrivacyLua:精细化权限管理,保护隐私数据。

四、安全性评估与风险规避

1. 潜在风险

系统稳定性:模块冲突可能导致系统卡顿或崩溃。

隐私泄露:恶意模块可能窃取敏感信息。

法律争议:商业用途可能涉及不正当竞争或非法控制计算机系统。

2. 安全实践建议

来源验证:仅从官方仓库或开发者主页下载模块,校验SHA256签名。

权限最小化:限制模块访问范围,避免授予不必要权限。

沙盒测试:使用VirtualXposed或工作分身功能隔离高风险模块。

五、用户评价与未来展望

1. 用户反馈

正面评价:“Xposed让我的旧设备焕发新生,广告拦截和电池优化效果显著。”

:“新系统适配滞后,Android 12以上版本兼容性差。”

2. 未来趋势

技术融合:与AI结合实现智能模块推荐,降低使用门槛。

合规化发展:加强模块审核机制,推动开源社区生态建设。

跨平台拓展:探索对IoT设备的支持,扩大应用场景。

Xposed框架既是Android自由的象征,也考验着用户的技术素养与风险意识。合理利用其能力,可在安全边界内解锁设备的无限潜能。随着模块生态的完善与技术的演进,Xposed或将成为连接系统底层与用户需求的持久桥梁。